Хакеры Clop ждут ответа 48 часов. Что будет дальше?

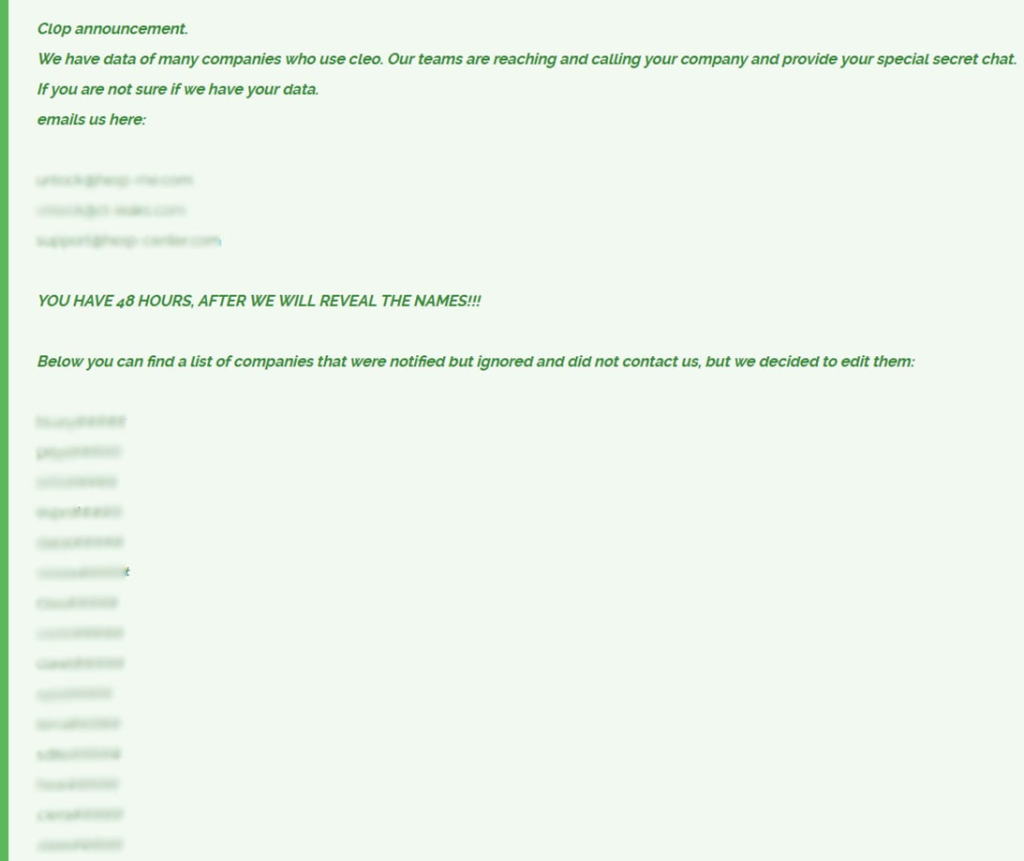

Группа вымогателей Clop объявила на своём портале в даркнете о начале шантажа 66 компаний, ставших жертвами недавней утечки данных через продукты Cleo. У компаний есть 48 часов для ответа на предъявленные требования.

Преступники заявили, что напрямую связываются с пострадавшими и предоставляют ссылки на защищённый чат для обсуждения условий выкупа. Также были указаны адреса электронной почты, через которые компании могут выйти на контакт самостоятельно.

На сайте утечек Clop частично раскрыла названия 66 компаний, проигнорировавших сообщения. Если они не ответят в течение 48 часов, преступники угрожают опубликовать полные названия.

Кибергруппа Clop добилась нового крупного взлома, эксплуатируя уязвимость нулевого дня в продуктах Cleo LexiCom, VLTrader и Harmony. Это позволило злоумышленникам получить доступ к данным в сетях пострадавших компаний. Ранее Clop использовала аналогичные методы для атак на платформы Accellion FTA, GoAnywhere MFT, MOVEit Transfer, а также на серверы SolarWinds Serv-U.

Уязвимость, которая стала причиной последнего инцидента, зарегистрирована под кодом CVE-2024-50623. Она позволяет злоумышленникам загружать и скачивать файлы без ограничений, что приводит к удалённому выполнению кода. Для устранения проблемы Cleo выпустила обновления для Harmony, VLTrader и LexiCom (5.8.0.21), предупреждая, что хакеры уже использовали уязвимость для создания обратных оболочек в скомпрометированных сетях.

Исследователи Huntress сообщили, что уязвимость активно эксплуатировалась, и обнаружили способы обхода выпущенного исправления, предоставив PoC-эксплойт для подтверждения своих выводов. Группа Clop подтвердила, что использовала CVE-2024-50623 для атаки, а данные из предыдущих операций будут удалены с их платформы, чтобы сосредоточиться на новом раунде шантажа.

По словам исследователя компании Macnica Ютаки Сейдзиямы, опубликованные частичные названия компаний позволяют идентифицировать некоторых жертв, если сопоставить эти данные с владельцами серверов Cleo, доступных в интернете. В то же время неизвестно, сколько организаций действительно пострадали, однако Cleo заявляет, что её программное обеспечение используется более чем 4 000 компаниями по всему миру.

Хакеры Clop снова продемонстрировали, что даже редкие атаки могут нанести колоссальный ущерб. Их новая операция стала ярким примером того, как целенаправленные удары способны поставить под угрозу сразу сотни компаний и шокировать весь мир своей дерзостью и масштабом.